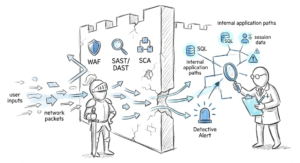

Muchas compañías copian datos sensibles de las bases de datos de producción para realizar pruebas y desarrollar. Mientras el entorno de producción está cuidadosamente controlado y protegido, el entorno de no-producción está lejos de serlo. Tanto la base de datos como las aplicaciones que no están en producción están apenas protegidas.

Riesgos

Hay tres riesgos principales en no-producción:

- Un riesgo interno del personal de control de calidad y de los desarrolladores que tienen acceso a la base de datos y la aplicación en prueba/desarrollo.

- Un riesgo interno de varios empleados que pueden acceder a estos entornos inseguros.

- Un riesgo externo de piratas informáticos que traspasaron el perímetro (por ejemplo, con ingeniería social). Estos sistemas de no producción son un objetivo suave y fácil.

Enmascarar datos en ambientes no productivos es una solución mucho más fácil y realista para la seguridad. También tiene un costo mucho menor y es la razón por la que todas las normas de cumplimiento normativo lo exigen. Al eliminar los datos confidenciales, la necesidad de proteger estos sistemas se reduce drásticamente.

Sin embargo, hay metodologías importantes de seguir para el enmascaramiento de datos. Los clientes que las aplican aumentan sus probabilidades de éxito en sus proyectos de enmascaramiento.

Metodologías para implementación exitosa

En primer lugar, eliminar los datos confidenciales no es suficiente. También debe asegurarse de no comprometer la integridad y validez de los datos. Y lo más importante: no menospreciar la calidad de la prueba. Porque perder la calidad de la prueba con los datos enmascarados invalida la necesidad de copiar los datos fuera de producción, en primer lugar.

En segundo lugar, debe poder enmascarar los datos con éxito en un período de tiempo razonable. Muchos proyectos de enmascaramiento de datos fracasan en su implementación porque el proceso de enmascaramiento es demasiado lento y tardaría días o semanas en finalizar. Esto puede ser una limitación de la tecnología de enmascaramiento o un problema ambiental como disparadores, ajustes, etc.

Para tener un proyecto de enmascaramiento exitoso, necesitas dos ingredientes importantes:

- Una solución que tenga la tecnología para crear «buenas falsificaciones» y no sólo máscaras aleatorias. La solución debe utilizar las API de base de datos adecuadas para que sea realista reemplazar los datos reales en un período de tiempo razonable.

- Servicios y soporte del proveedor y socio que lo ayudarán a crear esas «buenas falsificaciones» y a resolver los problemas que inevitablemente tendrá al intentar implementarlas. En otras palabras: cubra su espalda para garantizar una implementación exitosa.

Descubre cómo implementar con éxito tu próximo proyecto de enmascaramiento de datos con nosotros.