Probablemente estés haciendo todo «bien», pero tu seguridad está fallando.

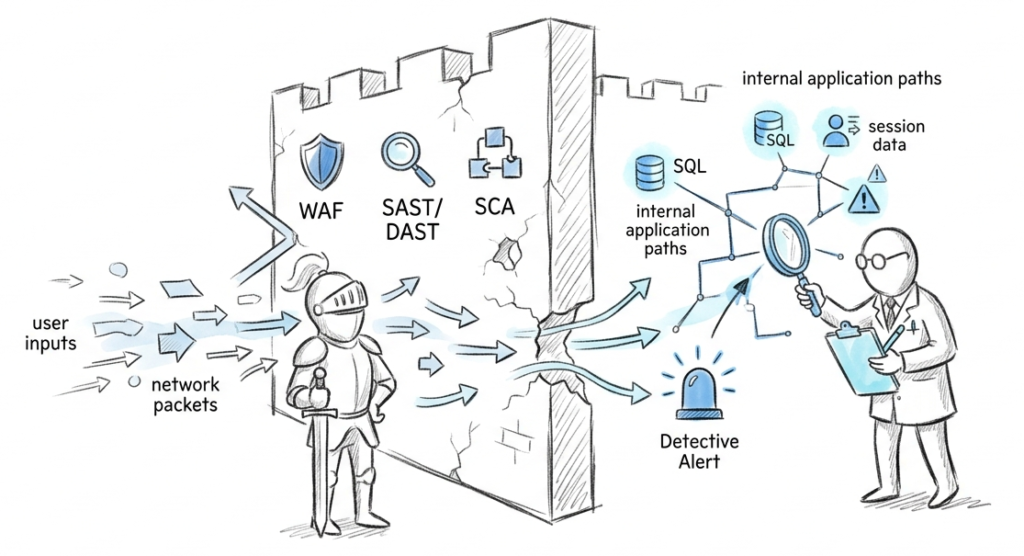

Tu equipo sigue prácticas de desarrollo rigurosas. Utilizas Pruebas Estáticas de Seguridad de Aplicaciones (SAST) para auditar el código, Pruebas Dinámicas de Seguridad de Aplicaciones (DAST) para analizar tus entornos de ejecución, Análisis de Composición de Software (SCA) para gestionar tus bibliotecas y un Cortafuegos de Aplicaciones Web (WAF) para proteger el acceso.

Sin embargo, las brechas de seguridad ocurren. Suceden a diario, de forma sistemática e inevitable. Si utilizamos todas las herramientas adecuadas, ¿por qué seguimos siendo tan vulnerables?

La incómoda realidad es que, si bien estas herramientas mejoran nuestra postura de seguridad, no evitan los errores. El dogma preventivo se basa en la ilusión de una pila de seguridad ideal e infalible. Sin embargo, en realidad, gestionamos un conjunto de capas que distan mucho de ser perfectas. Los atacantes encuentran las vulnerabilidades que pasamos por alto y los vectores de ataque que no consideramos, y luego los explotan. Esta brecha es algo que debemos abordar.

El Problema de la «Armadura Bonita»

Analicemos las limitaciones del conjunto de herramientas estándar actual:

Las herramientas de desarrollo (SAST/DAST/SCA): Son vitales para la higiene. SAST y DAST ayudan a mejorar, pero no detectan todos los errores y vulnerabilidades. SCA puede alertar sobre vulnerabilidades conocidas en código de terceros, pero no detecta las que aún no se han reportado. Sabemos que existen errores porque los corregimos constantemente. La pregunta es: ¿Cómo protegernos de la vulnerabilidad que descubriremos la semana que viene?

La falacia del WAF: El WAF se considera la primera línea de defensa, pero su diseño es defectuoso. Es una «armadura bonita», pero está lleno de agujeros.

- La trampa de la optimización: Para evitar interrupciones en el negocio, los equipos de seguridad deben deshabilitar las reglas del WAF que entran en conflicto con el comportamiento de la aplicación. Es una disyuntiva clásica: al intentar reducir los falsos positivos (que impiden a los usuarios realizar su trabajo), se aumentan inadvertidamente los falsos negativos (actividad maliciosa que pasa desapercibida).

- Adivinación externa: Un WAF opera fuera de la aplicación. No tiene acceso a su lógica interna. La tecnología infiere, a partir de las firmas de entrada del usuario, el impacto potencial en la aplicación. No puede saber si un usuario está autenticado. No puede saber si la lógica de la aplicación inyectará datos en la consulta SQL que envía a la base de datos. Y no sabe si la aplicación generará un error. Infiere que tales eventos pueden ocurrir basándose en firmas y no puede detectar ataques que eludan esas firmas genéricas.

Filosofía Fundamental: Prevención vs. Detección

La estrategia de seguridad se divide generalmente en dos categorías: Prevención y Detección. Ambas son necesarias para el éxito.

- Prevención (p. ej., WAF): El objetivo es detener los ataques antes de que se produzcan. Dado que estas herramientas deben evitar los falsos positivos, su sensibilidad es inherentemente limitada.

- Detección (p. ej., Control de Actividad de Aplicaciones): El objetivo es alertar cuando algo no funciona correctamente. Dado que estas herramientas pueden tolerar cierto grado de falsos positivos (siempre que se gestione la saturación de alertas), pueden ser significativamente más sensibles a los ataques.

Necesitas ambos tipos de defensa. Idealmente, un WAF bloqueará un ataque automáticamente. Sin embargo, cuando falle, y lo hará, necesitas una medida de detección que capture la señal de esa brecha y te alerte. Si un árbol está a punto de caer en el bosque, hace ruido, y si no estás atento, lo descubrirás cuando sea demasiado tarde.

El Enfoque del «Médico»: Control de la Actividad de la Aplicación (CAA)

Para proteger realmente su aplicación, debe dejar de fijarse únicamente en las entradas externas de una «caja negra» y empezar a comprobar qué ocurre en su interior.

Así como un médico realiza un examen físico externo, pero también solicita análisis de sangre, resonancias magnéticas y electrocardiogramas para ver qué ocurre dentro del paciente, la seguridad requiere un análisis exhaustivo. Esa es la función del Control de la Actividad de la Aplicación (CAA).

Cómo AAC Revoluciona el Juego

AAC te ayuda a descubrir cuándo tus usuarios roban datos (la amenaza interna) o cuándo sus credenciales son robadas y utilizadas indebidamente (la amenaza externa). Sabrás si alguien realiza un ataque BOLA, un XSS, etc. AAC te muestra cuándo algo no se comporta como de costumbre, lo que representa un problema potencial que debes investigar.

En lugar de adivinar qué podría hacer una entrada, AAC examina lo que la aplicación está haciendo realmente. Captura, por ejemplo:

- Cada página a la que accede cada usuario.

- Cada consulta SQL que se envía a la base de datos.

- Cada error que genera la aplicación.

Eso supone una gran cantidad de datos, y requiere un motor especialmente diseñado y optimizado para esa carga de trabajo. Quizás se pregunte por qué es bueno tener muchos datos y cómo puede convertirlos en información útil. La respuesta es que cuanto más datos tenga y más completos sean, más fácil será detectar las anomalías. Es difícil encontrar una aguja en una imagen borrosa, pero es fácil sobre un fondo nítido y uniforme.

Sin embargo, necesita tecnología para procesar los datos, agregarlos, almacenarlos durante largos periodos y analizarlos para descubrir anomalías. Esta tecnología identifica cambios en el comportamiento del usuario. Detectará una nueva URL a la que el usuario nunca había accedido, una consulta SQL diferente enviada a la base de datos, actividad a horas inusuales, un cambio de dirección IP, un volumen de actividad superior al habitual, y mucho más.

También puede crear alertas e informes declarativos para obtener visibilidad diaria de las actividades. Por último, las capacidades forenses garantizan que siempre sepa qué sucedió. Le ayudan a comprender a fondo el perfil de actividad y facilitan el diseño de anomalías, informes y alertas que se ajusten a su entorno.

Deja de Volar a Ciegas

AAC no es una simple capa de pintura que repite lo mismo. Es un enfoque radicalmente diferente que cierra la brecha entre lo que crees que sucede y la realidad. Aporta más datos, más herramientas y una perspectiva completamente nueva.

Captura datos: No puedes saber qué está pasando sin datos. Son datos que actualmente no tienes. Tienes una gran puerta de bóveda, pero no cámaras de seguridad. Necesitas información sobre lo que sucede en todas partes, y necesitas obtenerla sin afectar el rendimiento.

- Visibilidad profunda: AAC observa cómo se comporta la aplicación internamente en respuesta a la entrada. Por ejemplo, además de la entrada del usuario que ve un WAF, AAC también puede ver la consulta que la lógica de la aplicación generó y envió a la base de datos.

- Conocimiento del contexto: Al residir dentro de la aplicación, comprende el contexto. Por ejemplo, sabe si una sesión está autenticada y quién es el usuario. Esto es fundamental para determinar si la URL o la consulta SQL son normales o sospechosas.

- Defensa del lado del cliente: AAC va más allá del servidor y puede monitorizar la actividad dentro del navegador web del usuario. Esta es la defensa más eficaz contra los ataques XSS y resulta crucial en las aplicaciones modernas que utilizan código del lado del cliente.

- Bajo impacto en el rendimiento: Dado que esta tecnología opera casi en tiempo real, tiene tiempo para descargar el procesamiento de forma asíncrona a un servidor externo. El procesamiento fuera de banda garantiza una latencia mínima, por lo que la experiencia del usuario no se ve afectada.

Obtenga valor: Los datos por sí solos son inútiles sin procesamiento, almacenamiento y, sobre todo, análisis. Tanto el análisis humano mediante capacidades forenses como el análisis automático mediante anomalías.

- Análisis forense: Obtendrá una visibilidad profunda. Incluso si no bloquea un ataque de inmediato, tendrá los registros para comprender exactamente lo que sucedió, lo que le permitirá diseñar reglas de seguridad más estrictas.

- Ajuste de anomalías: Para evitar un exceso de falsos positivos y la saturación de alertas, AAC ofrece más opciones de ajuste que la solución habitual de «desactivar las alertas». Puede ampliar el período de búsqueda de referencias, usar filtros para subdividir la actividad, aplicar diferentes controles y mucho más.

Funciones Preventivas Adicionales

La tecnología CAA también incluye funciones preventivas. Si bien no constituyen su principal valor, pueden resultar sumamente valiosas. La CAA permite:

- Bloqueo: Bloquear la actividad mediante la generación de excepciones dentro de la aplicación.

- Enmascaramiento dinámico: Realizar un enmascaramiento dinámico del lado del cliente que tenga en cuenta el contexto. Esto significa poder enmascarar datos según el usuario final de la aplicación.

- Bloqueo de XSS: Las funciones del lado del cliente pueden impedir que el navegador web se comunique con otros servidores, bloqueando así los ataques del lado del cliente.

- Copiar o imprimir: Las funciones del lado del cliente también pueden impedir que los usuarios copien datos, los impriman, etc.

Estas capacidades son una extensión de la tecnología central de AAC para optimizar el comportamiento de las aplicaciones. Además de registrar lo que sucede, también puede integrar funciones de seguridad en la aplicación durante su ejecución. Sin embargo, las capacidades preventivas se ejecutan de forma síncrona, en consonancia con la actividad de la aplicación, y no en paralelo.

Como todas las medidas preventivas, estas deben ajustarse para reducir los falsos positivos. Estas limitaciones inherentes a las medidas preventivas se complementan con las capacidades de auditoría y análisis de AAC, que le alertarán sobre comportamientos sospechosos.

Reflexión Final

Existe una razón por la que la palabra «auditoría» aparece en todos los principales marcos de cumplimiento, como PCI-DSS. No se puede proteger lo que no se ve. Si se confía únicamente en medidas preventivas, se está actuando a ciegas.

La mayoría de las brechas de seguridad no son detectadas por la organización atacada; son descubiertas por terceros meses después, una vez que los datos han sido extraídos y vendidos. Esto sucede porque los propietarios y administradores de las aplicaciones desconocen lo que ocurre dentro de sus sistemas.

Es hora de tomar el control. Al incorporar tecnología de visibilidad profunda y detección a sus medidas preventivas actuales, pasará de la esperanza de estar seguro a la certeza de estarlo. Reequilibre la seguridad de sus aplicaciones e incorpore el elemento de detección que tanto necesita.