OpEx Vs. CapEx

Una encuesta reciente mostró que más del 50% de las empresas tienen un presupuesto que es principalmente OpEx (el resto se dividió entre CapEx, Mix y Otros). En LATAM, casi el 80% de las empresas tienen un presupuesto que es mayoritariamente OpEx.

En OpEx las empresas alquilan soluciones y servicios, por lo que cada año pagan por todo. En CapEx, las organizaciones compran productos, por lo que cada año seleccionan proyectos específicos en los que centrarse e invertir. La línea es un poco borrosa ya que incluso en CapEx hay que pagar por el soporte, e incluso en OpEx, las nuevas inversiones toman tiempo para implementarse. Entonces, ¿por qué es importante la distinción?

La flexibilidad de OpEx permite, en teoría, crear una distribución óptima de recursos cada año. Es más caro y puede requerir mucho tiempo, pero puedes redistribuir los recursos más libremente. Eso es parte del atractivo que lo hace tan popular. Por lo tanto, debería aprovechar parte de esa libertad en sus objetivos y planificación presupuestaria. No tienes que hacer el año que viene lo que hiciste el año pasado. Esto plantea la pregunta no trivial de cuál es la distribución óptima de recursos en su organización.

El CapEx también debería comenzar buscando la distribución óptima, pero luego requiere una pregunta adicional sobre cómo llegar allí. El camino puede durar varios años, entonces, ¿cuáles son los mejores proyectos a realizar este año que mejorarán la seguridad más rápidamente?

Primero, debemos considerar OpEx o CapEx: en OpEx alquilamos soluciones y servicios, por lo que cada año pagamos por todo. En CapEx, compramos productos, por lo que cada año tenemos proyectos en los que elegimos centrarnos e invertir. Pero incluso en CapEx tenemos que pagar por el soporte, e incluso en OpEx, tenemos que invertir tiempo en nuevas implementaciones. Entonces, ¿por qué la distinción?

La flexibilidad de OpEx permite, en teoría, crear la distribución óptima de recursos cada año. Es más caro y puede requerir mucho tiempo, pero podemos redistribuir nuestros recursos con mayor libertad. Eso significa que debemos ejercer esta libertad en nuestra planificación y objetivos. Entonces la pregunta importante es: ¿cuál es la distribución óptima de recursos en nuestra organización?

CapEx también debería comenzar preguntando cuál es la distribución óptima, pero luego agregar otra pregunta sobre cuál es el mejor camino para llegar allí. ¿Qué proyectos mejorarán la seguridad más rápidamente para que mejoremos nuestra postura lo más rápido posible?

80/20

Para entender la distribución óptima debemos recordar la regla 80/20. Dice que podemos lograr el 80% de los resultados con el 20% del costo/esfuerzo/tiempo y se necesita el resto del 80% de los recursos para lograr el último 20% de los resultados. 80/20 es una buena regla general en muchas áreas y en algunos casos resulta tener una proporción más extrema como 90/10.

Es decir, siempre debemos empezar por hacer ese 10%-20% de la inversión para conseguir el 80%-90% de los resultados. No necesitamos comprar el mejor firewall porque incluso un firewall simple o gratuito nos permitirá alcanzar el 80%-90% del camino. No necesitamos comprar el mejor antivirus porque incluso un antivirus simple o gratuito nos permitirá alcanzar entre el 80% y el 90% del camino. Y para ser honesto, ningún antivirus o firewall nos solucionará el 100% del camino porque ningún producto de seguridad ofrece una protección del 100%.

Lo mismo ocurre con la formación del personal, los filtros de spam y cualquier otro producto/servicio de seguridad: incluso los productos simples ofrecen una buena protección y ninguna solución es 100% efectiva.

Defensas en series

Ahora debes preguntarte cómo cubrimos ese último 10%-20%. ¿Qué compensa esas soluciones más simples y cómo esto nos lleva a una mayor seguridad?

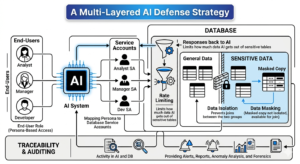

Aquí es donde necesitamos introducir otro concepto de defensas paralelas y en serie. Las defensas paralelas son lo que conocemos como el eslabón más débil. Un pirata informático puede atravesar el firewall, el correo electrónico no deseado, la seguridad física, es posible que ya esté empleado en la empresa, etc. Cualquier brecha en el perímetro permitirá que el pirata informático ingrese a la red corporativa.

Por el contrario, las defensas seriales se refuerzan entre sí. Con las defensas en serie, un atacante tiene que romper múltiples capas de defensa para tener éxito. Entonces, ¿qué defensa debe traspasar un atacante después de traspasar el perímetro? Estas son las defensas internas alrededor de la base de datos y la aplicación que tendemos a llamar centradas en datos. No habrá una violación de datos si no se accede a la base de datos y/o a la aplicación de alguna manera.

Un cálculo probabilístico simple muestra que si logramos un 80% de protección en el perímetro y un 80% de protección alrededor de los datos, tendremos una protección combinada del 96%. Si el perímetro y el centrado en datos están ambos al 90%, la protección combinada será del 99%. Se trata de niveles de protección que son imposibles de alcanzar con defensas paralelas, independientemente de la inversión.

En otras palabras, lograr niveles de protección similares en el perímetro y centrado en los datos logrará una postura de seguridad óptima.

Presupuesto

¿Cuáles son entonces las mejores asignaciones presupuestarias?

Es difícil dar una cifra exacta porque cada entorno es diferente y tiene un perfil de riesgo único. ¿Cuántos puntos finales, cuántas bases de datos y aplicaciones, qué tan capacitados están los empleados, etc.?

Sin embargo, como referencia, considere una asignación general de:

- 40% para Perímetro

Esto incluye seguridad de red, puntos finales, seguridad del correo electrónico, capacitación de empleados y más.

- 40% para Centrado en Datos

Esto incluye seguridad de bases de datos, seguridad de aplicaciones, enmascaramiento de datos, gestión de identidades, autenticación, cifrado, cadena de suministro y más.

- 20% para Otros esfuerzos

Esto incluye respuesta a incidentes, inteligencia sobre amenazas, SIEM, etc.

Dentro de cada categoría, las asignaciones deben hacerse de manera diferente:

- En el perímetro, el objetivo es conseguir un nivel de protección similar en todas las categorías. Dado que es casi imposible lograr más del 90% en la capacitación de los empleados, el 90% es un objetivo bueno y razonable para todos los proyectos: bloquear 9 de cada 10 intentos.

- En el ámbito centrado en datos, el objetivo es centrarse más en categorías que tienen más probabilidades de ofrecer protecciones internas contra ese 1 de cada 10 que traspasó el perímetro. La aplicación y la base de datos tienden a clasificarse como las más importantes.

- En otros esfuerzos, la atención suele centrarse en proyectos específicos que se ajustan al enfoque de seguridad de la organización, y las organizaciones rara vez invierten en todos los ámbitos.

- Su organización puede ser diferente y requerir asignaciones diferentes. Por ejemplo, las empresas más pequeñas con presupuestos más reducidos podrían reducir o eliminar por completo la categoría «otros» y centrar sus esfuerzos en el perímetro y centrados en los datos.

Reflexiones Finales

Con una buena planificación y asignación, es posible alcanzar niveles extremadamente altos de protección con una inversión modesta. Si bien todos queremos un presupuesto mayor, se puede lograr mucho con mucho menos de lo que gastamos actualmente. Se trata simplemente de recordar que ningún esfuerzo por sí solo puede llevarnos al 100% y siempre debemos compensar con defensas superpuestas o en serie.

Contáctenos para obtener más información sobre cómo podemos ayudarlo a proteger su aplicación y sus datos.