Introduce una consulta para buscar con IA. Puedes explicar lo que buscas o copiar párrafos relevantes para tu búsqueda:

Últimos Posts:

-

Recientemente realizamos dos encuestas globales para conocer la situación del sector de la ciberseguridad. La primera planteaba una pregunta sencilla: «¿Qué temas le interesan?». La segunda preguntaba: «¿Dónde se están desarrollando sus proyectos este año?». Los resultados revelaron una sorprendente desconexión entre dónde se invierte el dinero y qué preocupa realmente a los profesionales. Al

-

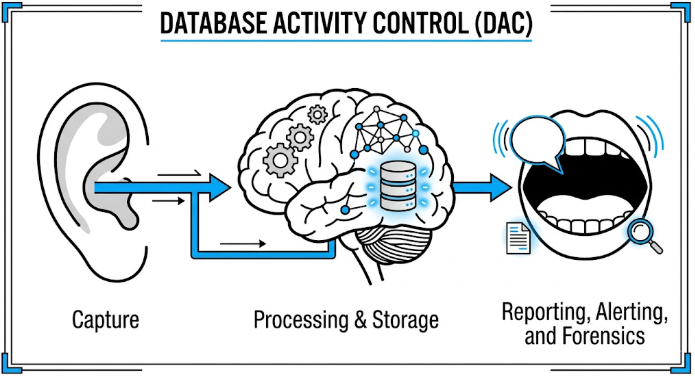

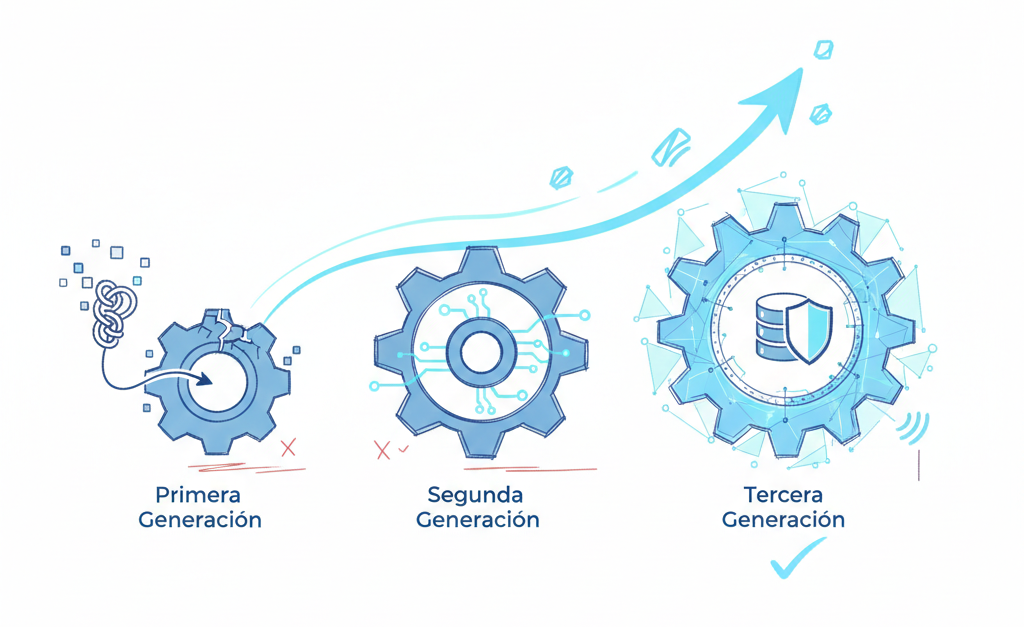

La monitorización de la actividad de la base de datos (DAM) o su variante moderna, el control de la actividad de la base de datos (DAC), tiene como objetivo mejorar la seguridad de las bases de datos y lograr el cumplimiento normativo. Dado que la mayoría de los usuarios de bases de datos tienen acceso

-

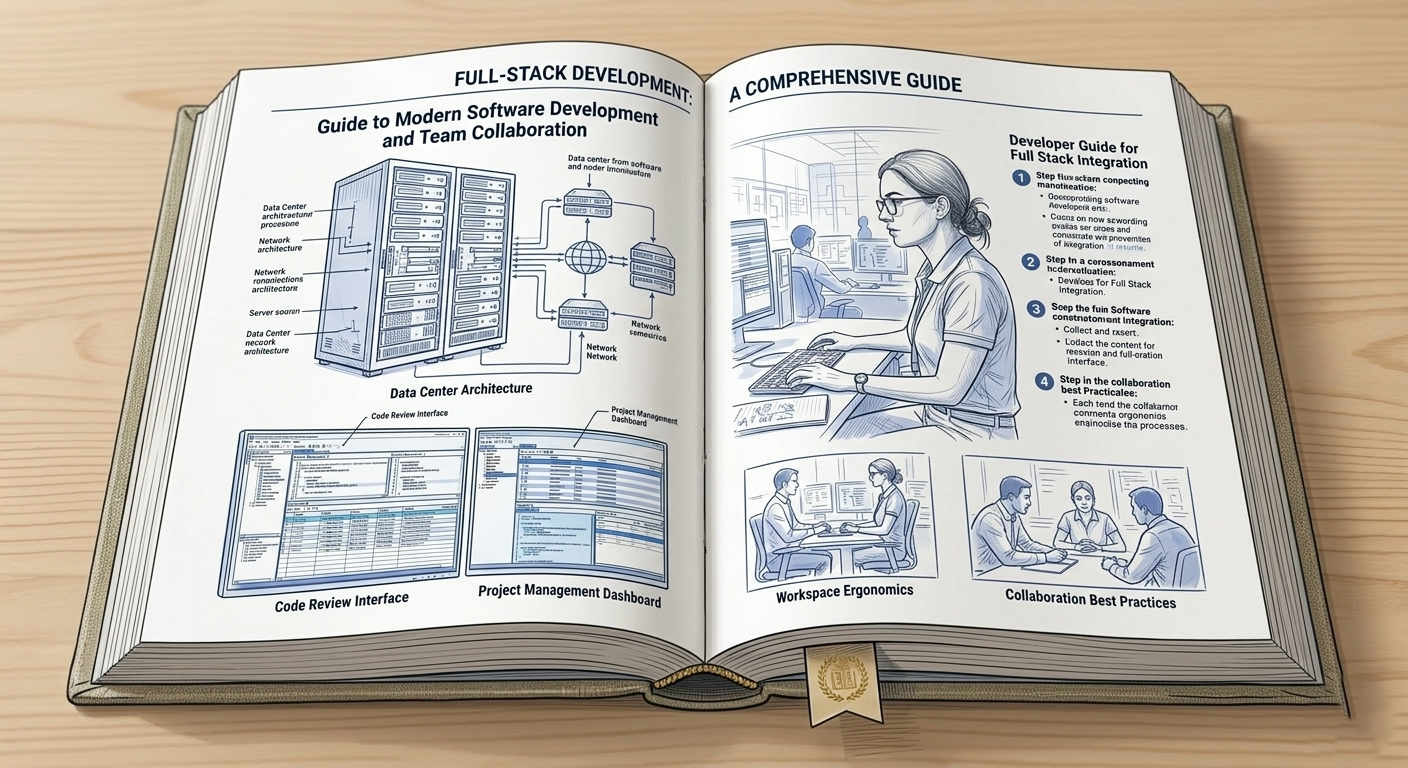

Un cliente potencial nos confesó recientemente que estaba dudando entre comprar nuestra solución de enmascaramiento de datos o desarrollar una propia. Personalmente, suelo preferir desarrollar las cosas por mi cuenta. Sin embargo, como gerente de desarrollo y arquitecto de software con 30 años de experiencia, para el enmascaramiento de datos, mi recomendación es «comprar». El

-

El enmascaramiento estático de datos (SDM) consiste en reemplazar información confidencial con datos realistas, pero ficticios, en entornos no productivos. El objetivo es simple: eliminar el riesgo de seguridad. Dado que las bases de datos están diseñadas para manipular datos a escala, puede optar por aprovechar estas capacidades y optar por un enfoque «hágalo usted

-

Todos los ataques tienen el mismo destino: los datos de la base de datos. Sin embargo, el 99 % de la actividad de la base de datos se origina en una única cuenta de servicio de la aplicación. Entonces, ¿cómo se compara el control de la actividad de la base de datos con el control

-

Invertimos millones en firewalls y EDR para proteger el perímetro y los endpoints. Pero el verdadero valor, sus datos, a menudo reside en una bóveda protegida por un candado de 25 años. Nuestra información es lo que buscan los atacantes, pero es lo que menos protegemos. En una casa hecha de puertas, nos obsesionamos con

-

El Desafío¿Qué Datos Tengo? La mayoría de las organizaciones se enfrentan a un obstáculo crítico de cumplimiento y seguridad: en realidad no saben dónde viven sus datos confidenciales. Sin embargo, con la llegada de la IA, ahora puede escanear fácilmente un esquema de base de datos completo en unos pocos minutos o menos. El obstáculo

-

Encontrar el nivel de inversión «correcto» para la seguridad de bases de datos no es sencillo. A diferencia de los antivirus, no se trata de una simple comparación entre varios proveedores. Los modelos de precios no coinciden y las características son mucho más complejas e imposibles de comparar. Para colmo, rara vez sabemos exactamente lo

-

¿Su enmascaramiento de datos estáticos tarda días cuando debería tardar minutos? En el mundo ágil con plazos de entrega rápidos, este es un problema que paraliza el desarrollo y es más común de lo que la mayoría de las organizaciones admiten. Muchas empresas terminan con software de almacenamiento: soluciones de enmascaramiento costosas que no se

-

Las organizaciones dependen de los datos, y las bases de datos son el lugar donde se almacenan dichos datos. Las bases de datos son el corazón que bombea estos datos por toda la organización, manteniéndolos vivos. Pero a medida que los volúmenes de datos se disparan y las regulaciones se endurecen, tratar la seguridad de

-

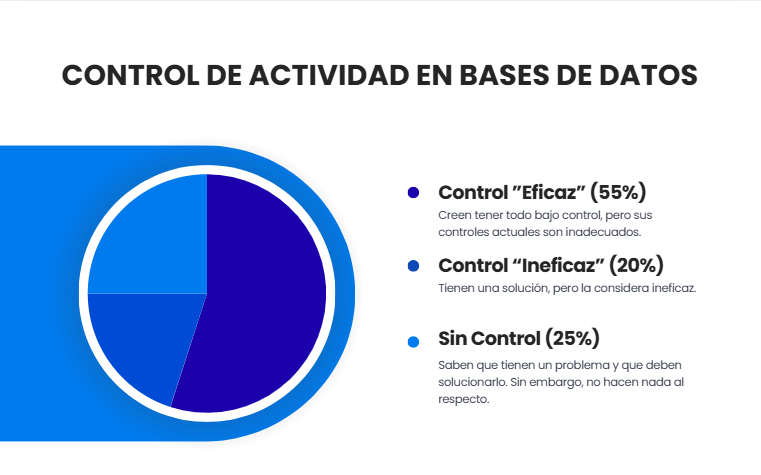

Recientemente hemos realizado una encuesta para comprobar el estado del mercado de la seguridad de bases de datos, centrándonos en el control de la actividad. Los resultados ofrecen una visión fascinante de la mentalidad de los profesionales de la seguridad. Empecemos con la buena noticia inequívoca: todos los encuestados creen que controlar la actividad de

-

En una encuesta reciente, preguntamos a profesionales de ciberseguridad si enmascaran sus datos. Los resultados no sorprenden. El 90 % de los encuestados afirmó que el enmascaramiento de datos es importante. El 40 % ya enmascara sus datos y cerca del 50 % necesita enmascararlos, pero aún no lo ha hecho. Solo un 10 %

-

Serie de Webinars Educativos Gratuitos: Seguridad Avanzada de Bases de Datos Esta serie de seminarios web educativos y gratuitos ofrece una visión profunda sobre cómo proteger las bases de datos. En cada sesión, guiamos a los asistentes a través de conceptos clave, mostramos ejemplos concretos y, en muchos casos, compartimos cómo se ve una implementación

-

Esta serie de seminarios web educativos gratuitos ofrece una visión detallada del cumplimiento normativo en bases de datos. Con el apoyo de la división de investigación de BCR, los expertos de DBLandIT explorarán la aplicación práctica de diferentes normativas de cumplimiento en bases de datos. Aunque cada sesión se inspira en una normativa o un

-

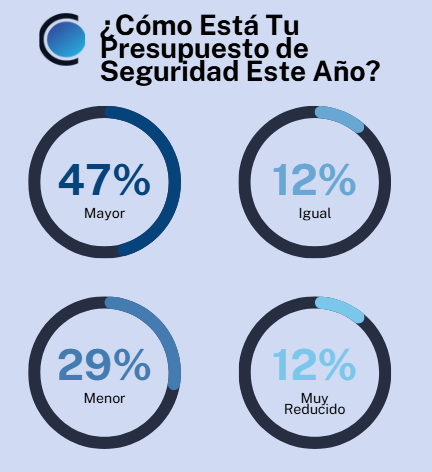

Una encuesta reciente de Blue Core Research muestra un patrón interesante en los presupuestos de ciberseguridad. Aproximadamente la mitad de las empresas (47%) aumentaron su presupuesto de ciberseguridad, mientras que la otra mitad mostró una tendencia negativa. Dentro de esta tendencia negativa, aproximadamente una cuarta parte no modificó su presupuesto, la otra mitad lo redujo

-

La seguridad de bases de datos a menudo se percibe como un rincón oscuro de IT, que requiere conocimientos arcanos que muchos equipos de seguridad no se sienten capacitados para manejar. La pregunta «¿De quién es el trabajo?» y «¿Por dónde empezamos?» cobra gran importancia, lo que a veces genera una sensación de parálisis. La

-

En un mundo dominado por datos y con amenazas acechando por todas partes, mantener la seguridad de los datos es casi imposible. Sin embargo, este desafío se agrava al copiar los datos para pruebas, desarrollo, capacitación, etc. Si proteger los datos en producción es difícil, proteger estas copias fuera del entorno de producción seguro es

-

En una entrevista exclusiva, hablamos con Eyal Kalderon, fundador y director de tecnología de Blue Core Research, para comprender mejor el estado actual de la seguridad de las bases de datos. Eyal, llevas más de 30 años trabajando con tecnologías avanzadas de bases de datos y las últimas dos décadas te has centrado en la

-

El Misterio de los Sparkle-Bits Perdidos La aventura de Aella es un ejemplo perfecto de buenas prácticas de seguridad de datos. Si logras replicar su ejemplo, probablemente evitarás una filtración de datos. Analicemos las conclusiones clave y cómo puedes replicar esta historia ficticia en la vida real. El Evento de Seguridad Un día, Aella, guardiana

-

Introducción Lo entendemos. Cuando los presupuestos son ajustados y el panorama de amenazas parece expandirse a diario, la idea de una seguridad «suficientemente buena» puede ser tentadora. Defensas perimetrales, protección de endpoints: se sienten tangibles, como muros que rodean tu reino digital. ¿Seguridad de bases de datos? A menudo se percibe como compleja, costosa y…