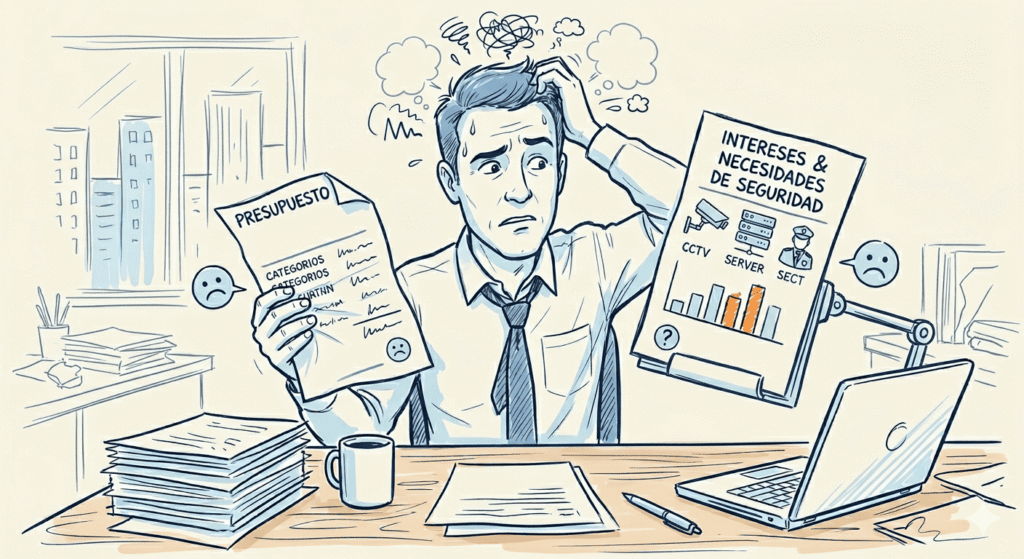

Recientemente realizamos dos encuestas globales para conocer la situación del sector de la ciberseguridad. La primera planteaba una pregunta sencilla: «¿Qué temas le interesan?». La segunda preguntaba: «¿Dónde se están desarrollando sus proyectos este año?».

Los resultados revelaron una sorprendente desconexión entre dónde se invierte el dinero y qué preocupa realmente a los profesionales. Al comparar los mercados de habla inglesa (globales) con los de habla hispana (principalmente latinoamericanos), hemos descubierto un panorama de los retos y las frustraciones a los que se enfrenta el sector hoy en día.

¿Por qué un alto interés se encuentra con una baja inversión?

A primera vista, las cifras sobre el enmascaramiento de datos parecen indicar un éxito rotundo. Solo el 8% de los encuestados a nivel mundial planea lanzar nuevos proyectos de enmascaramiento de datos este año. Podría pensarse que la industria ya ha resuelto el problema del enmascaramiento y ha pasado página.

Sin embargo, los niveles de interés revelan una realidad diferente, especialmente en Latinoamérica, donde el interés en el enmascaramiento se sitúa en el 24% (frente a solo el 8% en las regiones de habla inglesa).

¿La realidad? La mayoría de los proyectos de enmascaramiento de datos fracasan. Muchas organizaciones en Latinoamérica no buscan iniciar un nuevo proyecto; están luchando por mejorar el que ya tienen en marcha. Según las opiniones de los clientes con los que hablamos, observamos dos causas recurrentes:

- El obstáculo del rendimiento: Los procesos de enmascaramiento que tardan una eternidad son, en la práctica, inutilizables.

- Rechazo por falta de calidad de los datos: Cuando los datos enmascarados no son realistas, los equipos de desarrollo y control de calidad los rechazan. Esto genera una resistencia esperada y razonable. Los equipos exigen, y generalmente obtienen, acceso a los datos confidenciales sin enmascarar porque necesitan realizar su trabajo.

Para que su proyecto de enmascaramiento tenga éxito, debe producir datos enmascarados de alta calidad que rivalicen con los datos confidenciales originales, y debe hacerlo con la suficiente rapidez para obtener resultados a tiempo.

El péndulo vuelve a inclinarse hacia las bases de datos

En lo que respecta a los «dos grandes» —aplicaciones y bases de datos— existe una clara tensión entre el gasto actual y el enfoque futuro.

- Los proyectos: Actualmente, las aplicaciones lideran la inversión presupuestaria, con un 55% de los proyectos centrados en la seguridad de aplicaciones frente al 37% en la seguridad de bases de datos.

- El interés: El mercado angloparlante muestra un cambio radical en las prioridades, con un 61% de interés en la seguridad de bases de datos y solo un 31% en la seguridad de aplicaciones.

Si bien la inversión se ha centrado en la capa de aplicaciones durante más de una década, observamos una tendencia global de retorno a la fuente: los datos mismos. En Latinoamérica, este interés se encuentra actualmente equilibrado (35% en bases de datos frente a 41% en aplicaciones), lo que sugiere que la región está en una fase de transición.

Históricamente, el mercado latinoamericano tiende a ir a la zaga de Norteamérica. Si los resultados en los países de habla inglesa sirven de indicación, podemos esperar un cambio hacia iniciativas de seguridad centradas en bases de datos en Latinoamérica en aproximadamente un año. Para ser precisos, primero un cambio en el interés y luego, en los presupuestos.

La pregunta es: ¿a qué se debe este cambio? ¿Se ha «resuelto» el problema de las aplicaciones? ¿Están las empresas cansadas de invertir sin obtener el valor esperado? ¿O quizás se dan cuenta de que la seguridad de las bases de datos es más importante?

Podemos empezar por descartar la hipótesis de que se haya «resuelto». Sabemos que las aplicaciones representan un problema enorme que no se resolverá pronto. La diferencia entre darse por vencido y darse cuenta de que existe una mejor alternativa es, en esencia, dos caras de la misma moneda.

Lo cierto es que existen entornos donde la seguridad de las aplicaciones es la opción más acertada, especialmente en aplicaciones con gran cantidad de API y basadas en microservicios. Sin embargo, en aplicaciones tradicionales, la seguridad de la base de datos es una opción más inteligente. Lee más para comprender qué enfoque se adapta mejor a cada entorno.

Entendiendo la división regional

Los datos ponen de manifiesto un perfil «equilibrado» en los mercados de habla hispana frente a un perfil «sesgado» en los de habla inglesa:

| Categoría | Interés en inglés (global) | Interés en español (LATAM) |

|---|---|---|

| Seguridad de Bases de Datos | 61% | 35% |

| Seguridad de Aplicaciones | 31% | 41% |

| Enmascaramiento de Datos | 8% | 24% |

En Latinoamérica, la distribución es casi uniforme, lo que indica que los equipos aún lidian con problemas de enmascaramiento heredados mientras intentan proteger tanto la aplicación como la base de datos simultáneamente. En el mercado global, la atención se ha centrado significativamente en la base de datos como principal área de protección.

Cómo cerrar la brecha

Ya sea que esté intentando rescatar un proyecto de enmascaramiento fallido o anticiparse a la transición hacia la seguridad de las bases de datos, no tiene que reinventar la rueda.

Ayudamos a las organizaciones a cerrar la brecha entre su situación actual y sus objetivos de seguridad finales. Podemos ayudarle a:

- Enmascaramiento de datos: Transforme o reemplace los procesos de enmascaramiento lentos y rechazados en recursos de alto rendimiento y calidad. Manténgase dentro del presupuesto y entregue una solución funcional. Lea aquí sobre el rendimiento y la calidad del enmascaramiento de datos.

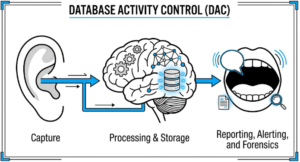

- Aplicaciones seguras: Implemente una solución de Control de Actividad de Aplicaciones (ACC) para proteger su aplicación en tiempo de ejecución con un impacto mínimo en el rendimiento. Lea más sobre la seguridad de las aplicaciones frente a la seguridad de las bases de datos y las tecnologías disponibles.

- Bases de datos protegidas: Implemente una solución de Control de Actividad de Bases de Datos (BAC) que proporcione visibilidad y protección totales con un impacto mínimo en el rendimiento. Lea más sobre la tecnología de seguridad de bases de datos y sus generaciones.

¿Pero qué camino seguir? Puede seguir la tendencia del mercado hacia la seguridad de bases de datos o abordar su problema específico.

| Si tu problema es… | Tu próximo movimiento es… |

|---|---|

| Exportar datos a desarrollo/pruebas | Enmascaramiento de datos de alto rendimiento y alta calidad |

| Proteger mis datos | Control de actividad de la base de datos |

| Asegurar mis aplicaciones | Control de actividad de las aplicaciones |

Vayas donde vayas, déjanos ayudarte a llegar primero y dentro de tu presupuesto.