La monitorización de la actividad de la base de datos (DAM) o su variante moderna, el control de la actividad de la base de datos (DAC), tiene como objetivo mejorar la seguridad de las bases de datos y lograr el cumplimiento normativo. Dado que la mayoría de los usuarios de bases de datos tienen acceso a información confidencial, controlar la actividad de esas cuentas es un mecanismo fundamental para mitigar las amenazas externas e internas.

Este análisis abarca todas las soluciones de gama alta disponibles actualmente en el mercado. Estas soluciones suelen ser más caras e incluyen captura, almacenamiento y otras funciones avanzadas de mayor calidad (más información a continuación). Sin embargo, existen diferencias sustanciales incluso dentro del mercado de gama alta, y no hay dos soluciones iguales.

Al considerar el control de la actividad, la calidad de los datos es el aspecto más esencial. Una solución no puede informar, alertar, analizar, mostrar ni bloquear la actividad que no ha visto ni almacenado. La cobertura es fundamental para combatir las amenazas, ya que no se puede proteger lo que no se ve.

Como consecuencia, también es esencial determinar el tipo de bases de datos que se pretenden proteger. La seguridad de las bases de datos locales y en la nube IaaS es muy diferente a la de las bases de datos en la nube DBaaS. En este análisis, examinamos la seguridad de las bases de datos locales y en la nube IaaS, y hablaremos de ello más adelante.

Calificación General

Comenzaremos con la calificación final y, a continuación, ofreceremos un desglose de las puntuaciones de calidad de los datos y una breve reseña de cada solución. En esta tabla, todas las columnas tienen el mismo peso. Sin embargo, debido a su importancia, puede que preste especial atención a la calidad de los datos (más información a continuación).

| Calidad de los Datos | Reportes y Alertas | Anomalías | Forense | Bloqueo | Puntuación General | |

|---|---|---|---|---|---|---|

| Blue Core Research Core Audit | 9 completo | 7 decente | 9 poderoso | 9 completo | 8 declarativo | 8.4 |

| Imperva DAM (parte de DSF) | 6 perfil sólo | 9 completo | 7 limitado | 4 muy limitado | 5 sincro | 6.2 |

| IBM Guardium | 4 perfiles | 8 decente | 1 mínimo | 4 muy limitado | 5 sincro | 4.4 |

| Oracle Database Firewall | 4 almacen | 8 decente | 7 tiene límites | 4 muy limitado | 2 cobertura | 5.0 |

| Trellix Database Security | 2 perfil | 6 aceptable | 0 | 4 muy limitado | 4 cobertura | 3.2 |

| WareValley Chakra Max | 3 perfiles | 9 decente | 0 | 4 muy limitado | 2 cobertura | 3.6 |

| Varonis Next-Gen DAM | 6 proxy para ap. | 8 decente | 9 poderoso | 8 decente | 2 cobertura | 6.6 |

| Satori DAM | 3 proxy, perfil | 6 aceptable | 0 | 3 muy limitado | 1 cobertura | 2.6 |

| DataSunrise DAM y DB Firewall | 2 sin almacen | 2 externo | 0 | 2 externo | 2 cobertura | 1.6 |

Explicaciones generales de la puntuación:

Calidad de los Datos evalúa la cobertura y retención de datos que habilitan el resto de las funciones de la solución. Se desglosa a continuación en Captura, Almacenamiento tradicional y Almacenamiento de comportamiento.

Informes y Alertas evalúa la calidad de los informes y las alertas. La mayoría de las soluciones obtienen buenos resultados en esta categoría.

Anomalía evalúa la capacidad de una solución para identificar actividad maliciosa sin reglas ni umbrales definidos. Las aplicaciones son la principal fuente de actividad en la base de datos y un riesgo de seguridad fundamental, por lo que este tipo de automatización es vital para proteger la actividad de las aplicaciones y otros aspectos relacionados.

La Evaluación Forense califica su capacidad para determinar qué sucedió utilizando la solución. Se otorga una puntuación parcial cuando solo puede examinar las actividades que le indicó a la solución que registrara. Se otorga una puntuación completa cuando la solución le brinda visibilidad de todo lo sucedido. El bloqueo es la capacidad de la solución para detener sentencias SQL individuales o finalizar la sesión en respuesta a actividad maliciosa. La puntuación se ve afectada por el rendimiento y la cobertura. La puntuación es menor si el uso del bloqueo ralentiza la base de datos o si permite la ejecución de actividad maliciosa. La puntuación también es menor si los posibles vectores de ataque (como la actividad local, cifrada e interna) pueden eludir el bloqueo. Sin embargo, es importante tener en cuenta que el uso del bloqueo es peligroso en una base de datos de producción, ya que puede interferir con la actividad legítima (falsos positivos). Debe considerar cuidadosamente si esta función es importante para usted y qué tan bien un proveedor puede ayudarlo a reducir esos falsos positivos.

El Bloqueo es la capacidad de la solución para detener sentencias SQL individuales o finalizar la sesión en respuesta a actividad maliciosa. La puntuación se ve afectada por el rendimiento y la cobertura. La puntuación es menor si el uso del bloqueo ralentiza la base de datos o si permite la ejecución de actividad maliciosa. La puntuación también es menor si los posibles vectores de ataque (como la actividad local, cifrada e interna) pueden eludir el bloqueo. Sin embargo, es importante tener en cuenta que el uso del bloqueo es peligroso en una base de datos de producción, ya que puede interferir con la actividad legítima (falsos positivos). Debe considerar cuidadosamente si esta función es importante para usted y cómo un proveedor puede ayudarle a reducir esos falsos positivos.

Objetivos de Seguridad y Puntuación

El objetivo de esta revisión es ofrecer la mejor seguridad para bases de datos locales o instaladas en nubes IaaS. Se trata de las bases de datos tradicionales que almacenan y gestionan internamente todos los datos críticos que las organizaciones conservan. Existen diversas opiniones sobre si el mundo debería migrar a la nube, pero estas quedan fuera del alcance de este artículo. Buscamos la mejor solución técnica para proteger los datos que usted tiene en sus instalaciones.

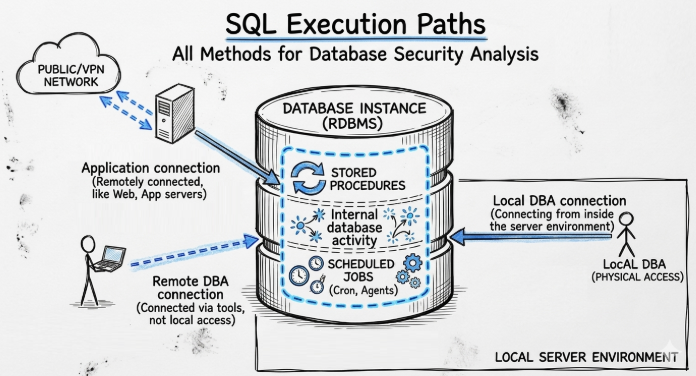

El principal desafío de seguridad para las bases de datos locales y en la nube IaaS reside en el riesgo significativo que supone el acceso local. Este acceso está disponible para los administradores de bases de datos (DBA) y constituye un importante vector de ataque explotado en todos los ataques de ransomware de doble extorsión. En algunos entornos, el acceso local también es una fuente principal de actividad.

Una consecuencia directa de la seguridad del acceso local es la necesidad de un agente en el servidor de la base de datos para poder visualizarlo. Esta revisión también incluye soluciones que no cuentan con dichos agentes (o que rara vez los implementan), ya que, si bien son compatibles con entornos locales, están más orientadas a las nubes DBaaS. Como resultado, estas soluciones obtuvieron puntuaciones más bajas y habrían tenido un mejor desempeño en una evaluación de DBaaS.

Otra consideración importante es el cumplimiento normativo o la seguridad. Algunas soluciones se centran principalmente en la generación de informes, mientras que otras buscan proporcionar una seguridad integral que incluya la aplicación. Dado que las aplicaciones son la principal fuente de actividad de la base de datos y un vector de ataque significativo, no deben ignorarse. Proteger los miles de millones de consultas SQL de las aplicaciones requiere detección de anomalías o algún tipo de automatización, y las soluciones que carecen de estas características obtuvieron puntuaciones bajas en general.

El Panorama Tecnológico

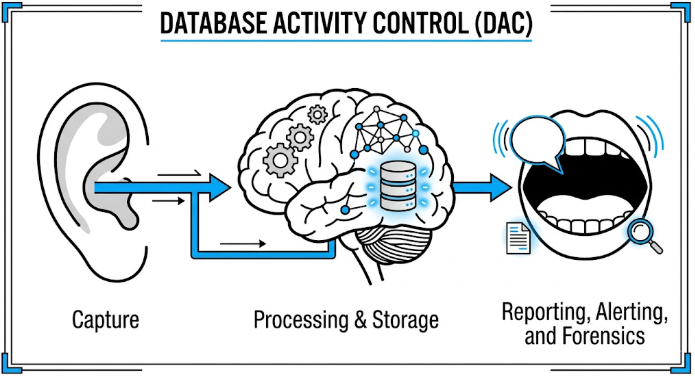

Retrocedamos un poco y examinemos los componentes de esta revisión. Cada solución se compone de tres componentes principales:

- Captura (y, eventualmente, bloqueo)

- Procesamiento y almacenamiento

- Informes, alertas, anomalías y análisis forense

Es fundamental comprender este proceso, ya que los datos que no se capturan nunca se procesan ni se almacenan, y no pueden utilizarse en informes, alertas, análisis de anomalías ni análisis forenses. Los datos que no se almacenan tampoco pueden utilizarse.

En otras palabras, el componente más importante es la captura, puesto que impulsa toda la solución. El almacenamiento es el segundo componente más importante, y las funcionalidades finales dependen de estas capas subyacentes. Si bien muchas funcionalidades son importantes, solo pueden proporcionar la información disponible.

Aunque el cálculo de la puntuación asigna el mismo peso a todas las columnas, conviene prestar especial atención a la puntuación de captura y a la calidad de los datos.

Soluciones de Alta Gama

El mercado de control de actividad de bases de datos se divide en dos clases de productos:

- Las soluciones de gama alta son más caras y ofrecen mayor seguridad. Una de las características distintivas es una tecnología de captura propietaria que permite acceder a grandes volúmenes de actividad SQL. Esta tecnología es esencial para el análisis de anomalías, la obtención de registros de actividad más completos y la implementación de funciones de bloqueo.

- Las soluciones de gama baja son significativamente menos costosas y más adecuadas para ciertos tipos de informes de cumplimiento. Por ejemplo, Idera, ApexSQL y Netwrix. Este tipo de soluciones no incluyen tecnologías de captura costosas y se basan en la auditoría nativa. Debido al impacto en el rendimiento que supone la captura de consultas SQL, están limitadas por la actividad que pueden inspeccionar y, por lo general, ofrecen un mecanismo de almacenamiento e informes sobre la funcionalidad de la base de datos. No ofrecen bloqueo ni detección de anomalías, y están dirigidas a un tipo de cumplimiento donde el objetivo es generar informes con los datos de auditoría mínimos disponibles.

Las soluciones de gama alta y baja se dirigen a públicos diferentes y presentan una gran diferencia en precio y funcionalidades. Por ello, las hemos segmentado en dos mercados distintos que merecen análisis independientes y no deben compararse entre sí. Este análisis se centra en el mercado de gama alta.

Calidad de los Datos

Dado que la calidad de los datos es fundamental, ofrecemos un desglose más detallado de la puntuación de cada producto. Estas tres columnas son una extensión del triple valor de Calidad de los datos en la matriz de clasificación superior. Representan las capacidades tecnológicas de alto nivel de cada proveedor, y a continuación se ofrecen explicaciones detalladas de la puntuación de cada solución.

| Captura | Almacenamiento Tradicional | Almacenamiento Conductual | Punt. Gral. de los Datos | |

|---|---|---|---|---|

| Blue Core Research Core Audit | 9 cap. del motor SQL | 9 compacto, rend. | 9 siempre disponible | 9 |

| Imperva DAM (parte de DSF) | 7 cap. de paquetes | 7 almacen de BBDD | 5 perfilado en vivo | 6 |

| IBM Guardium | 7 cap. de paquetes | 6 almacen de BBDD | 0 | 4 |

| Oracle Database Firewall | 4 cap. de paquetes | 4 almacen de BBDD | 4 perfilado en vivo | 4 |

| Trellix Database Security | 3 cap. de memoria | 3 almacen de BBDD | 0 | 2 |

| WareValley Chakra Max | 4 proxy principal | 5 almacen de BBDD | 0 | 3 |

Varonis Next-Gen DAM | 3 proxy de aplicación | 6 nube, retención | 9 perfilado auto. | 6 |

| Satori DAM | 3 solo proxy | 5 almacén nube | 0 | 3 |

| DataSunrise DAM y DB Firewall | 4 proxy principal | 1 almacen externo | 1 Lista blanca de SQL | 2 |

Explicaciones generales sobre la puntuación:

La captura se refiere a la capacidad de una solución para inspeccionar la actividad. Una actividad que no se captura constituye una vulnerabilidad de seguridad que permite a un atacante eludir la solución. Obtener acceso a la actividad es el aspecto más crítico y complejo del control de la actividad de la base de datos.

Generalmente, existen cuatro categorías de tecnologías (más explicaciones por producto):

- SQL Engine Capture puede ver toda la actividad, incluyendo la remota, local, cifrada e interna de la base de datos (como procedimientos almacenados y disparadores).

- La captura de paquetes o Packet Capture puede ver principalmente la actividad de la red remota, pero con un agente, también puede ver la actividad local. En ocasiones, puede inspeccionar la actividad cifrada, aunque esto depende de cada caso. Esta tecnología no puede ver la actividad interna de la base de datos.

- La captura de memoria tiene el potencial de ver cualquier actividad de la base de datos, pero esta debe ser lo suficientemente larga para ser capturada. Esto se debe al bucle de sondeo que escanea la memoria de la base de datos. Las consultas SQL cortas que ocurren entre dos muestras de memoria no se capturan. La falta de captura de consultas SQL cortas es un gran inconveniente y la razón de la baja puntuación.

- La captura de proxy solo puede ver la actividad que se enrutó a través del proxy. No puede ver la actividad local o interna de la base de datos. Sin una configuración de red compleja, incluso las conexiones remotas pueden eludirlo.

El almacenamiento tradicional se refiere al repositorio estándar que registra las ejecuciones SQL. Una buena puntuación indica un repositorio con mayor escalabilidad, lo que significa que registra más actividad, más rápido y con menos espacio en disco. Estas capacidades permiten registrar más actividad y conservarla en línea durante más tiempo.

El almacenamiento de comportamiento se refiere a un repositorio alternativo que almacena información agregada o de perfil. En este caso, una solución puede aprovechar el gran volumen de actividad capturada y no simplemente descartar todo lo que no se registró en el almacenamiento tradicional. Dependiendo de los datos que almacene, la solución puede detectar comportamientos anómalos y/o proporcionar capacidades forenses más completas.

Reiteramos que la información que no se captura ni se almacena no aporta valor. Una solución sin un buen almacenamiento tradicional no puede generar informes de cumplimiento con la granularidad suficiente. Una solución sin almacenamiento de comportamiento no puede detectar anomalías y ofrece análisis forenses más limitados.

Soluciones

Ahora, examinemos con más detalle cada solución para comprender las particularidades de la captura, el almacenamiento, las anomalías, el análisis forense y el bloqueo.

Blue Core Research

Core Audit de Blue Core Research es una solución avanzada de control de actividad que representa un cambio radical con respecto a soluciones tradicionales como Imperva e IBM Guardium, tanto en calidad de datos como en funcionalidades. La tecnología SQL Engine Capture registra toda la información, y el repositorio dual aprovecha esos datos para ofrecer potentes funcionalidades. Al acercar la captura a los datos, se mejora la seguridad y se reduce la sobrecarga, lo que la convierte en la opción ideal para bases de datos locales. Sin embargo, es incompatible con entornos DBaaS (como RDS), donde no se dispone de acceso a nivel del sistema operativo.

Captura: El mecanismo de captura se basa en SQL Engine Capture. Esta tecnología es única en el sector y ofrece una visibilidad sin precedentes. Permite visualizar actividades remotas, locales, cifradas e internas. Utiliza un agente de alto rendimiento en el espacio de usuario que consume menos del 3 % de sobrecarga. A diferencia de otras soluciones donde se recomiendan agentes, pero no son obligatorios, Core Audit depende del agente. Esto supone un desafío en entornos DBaaS donde no se pueden instalar dichos agentes.

Almacenamiento: El almacenamiento consta de un repositorio dual y se basa en un almacenamiento de archivos que ofrece una escalabilidad excepcional. El repositorio principal registra las consultas SQL exactas con marcas de tiempo en milisegundos y es equivalente al repositorio estándar de la mayoría de los productos. Sin embargo, está optimizado con una deduplicación masiva y una alta densidad de datos, lo que le permite registrar mil millones de consultas SQL en 32 GB de espacio en disco. El repositorio secundario registra toda la actividad de la base de datos. Al eliminar los literales y utilizar agregaciones de 5 minutos, este repositorio registra todo lo que se ejecuta en la base de datos en unos pocos megabytes por día. Estos datos impulsan el análisis de perfiles bajo demanda para el análisis de anomalías y proporcionan una visión forense integral.

Anomalías: El análisis de actividad se realiza bajo demanda y permite comparar cualquier rango de tiempo histórico. Las anomalías proporcionan alertas casi en tiempo real sobre cualquier aspecto de la actividad. Permite identificar cambios en la estructura SQL, el volumen de actividad, los usuarios, los programas, las diferencias horarias, las relaciones y mucho más.

Análisis forense: Las capacidades forenses pueden aprovechar cualquiera de los repositorios y ofrecer una visión completa de todo lo que ocurrió en la base de datos. La solución incluye capacidades forenses proactivas y reactivas, análisis gráfico de la actividad e inspección detallada.

Bloqueo: La solución es capaz de bloquear sentencias SQL individuales sin introducir latencia apreciable ni permitir el paso de actividad maliciosa. Puede bloquear cualquier actividad monitorizada, incluyendo actividad externa, local, cifrada e interna.

Puntuación: En los parámetros evaluados en esta revisión, Blue Core Research obtuvo una puntuación muy alta. Otros parámetros que puede incluir en su puntuación:

- Se trata de un proveedor pequeño y especializado, no de un gigante como IBM.

- La solución no es adecuada para DBaaS (que no se analiza en esta reseña). La solución aborda DBaaS mediante el Control de Actividad de Aplicaciones (AAC) y algunas soluciones proxy recientes.

Imperva

Imperva DAM (parte de DSF) es una solución popular con una tecnología de captura madura pero algo anticuada (de principios de la década de 2000). Su principal fortaleza reside en la generación de informes de cumplimiento, pero su valor de seguridad para prevenir brechas es algo limitado. Es comparable a Guardium, pero técnicamente ofrece un rendimiento muy superior.

Captura: El mecanismo de captura se basa en la captura de paquetes con agentes locales. La captura de actividad local requiere un agente. Existen dos agentes: uno de kernel (más peligroso) y otro más reciente de espacio de usuario para un número limitado de plataformas. La actividad cifrada puede ser visible dependiendo de la plataforma de base de datos, el agente y otros factores (como la clave de cifrado). La actividad interna de la base de datos nunca es visible.

Almacenamiento: El almacenamiento se basa en una plataforma de base de datos estándar con importantes requisitos de almacenamiento (en terabytes).

Anomalías: El análisis de actividad se realiza en tiempo real y solo se almacena la información del perfil. Consultar los datos del perfil aporta poco valor. El análisis de anomalías solo puede hacer referencia al perfil de actividad, pero cubre muchos de los casos de uso comunes.

Análisis forense: Las capacidades forenses se limitan a los datos almacenados en el repositorio tradicional y, por lo tanto, son bastante limitadas.

Bloqueo: El bloqueo es extremadamente vulnerable, ya que las decisiones de bloqueo no se pueden tomar localmente y deben ser emitidas por el dispositivo Imperva. Esta comunicación bidireccional crea una demora inherente que no tiene una solución aceptable. El bloqueo puede operar en dos modos, cada uno con una limitación importante. Un modo no es en línea ni de rastreo, y permite que la actividad maliciosa se ejecute en la base de datos. En este modo, si se detecta actividad maliciosa, la sesión se finalizará posteriormente. Un segundo modo es en línea o síncrono, lo que introduce una latencia significativa. En este modo, el agente espera a que el dispositivo Imperva emita una decisión de bloqueo antes de transmitir cada paquete.

Puntuación: La puntuación de Imperva se vio afectada por:

- Se trata de un proveedor pequeño y especializado, no de un gigante como IBM.

- La solución no es adecuada para DBaaS (que no se analiza en esta reseña). La solución aborda DBaaS mediante el Control de Actividad de Aplicaciones (AAC) y algunas soluciones proxy recientes.

IBM Guardium

Guardium Data Protection (GDP) es una solución popular con tecnología madura pero algo obsoleta (la mayor parte tiene 25 años). Su principal fortaleza reside en la generación de informes de cumplimiento, pero su valor de seguridad para prevenir una brecha es muy limitado. Es comparable a Imperva, aunque técnicamente no es tan buena. Su principal ventaja es la compatibilidad con numerosas plataformas de bases de datos poco comunes, pero esto solo es relevante para los usuarios que las utilizan y las consideran críticas.

Captura: El mecanismo de captura se basa en la captura de paquetes con agentes locales. La captura de actividad local requiere un agente. S-TAP es un agente del kernel (más popular y más peligroso), y A-TAP es un agente del espacio de usuario con un número limitado de plataformas compatibles. La actividad cifrada puede ser visible dependiendo de la plataforma de la base de datos, el agente y otros factores (como la clave de cifrado). La actividad interna de la base de datos nunca es visible.

Almacenamiento: El almacenamiento se basa en una plataforma de base de datos estándar con importantes requisitos de almacenamiento (en terabytes). No existe un perfil de comportamiento, ni en tiempo real ni bajo demanda.

Anomalías: No hay detección de anomalías. Guardium solo ofrece alertas de umbral tradicionales.

Análisis forense: Las capacidades forenses se limitan a los datos almacenados en el repositorio tradicional y, por lo tanto, son bastante limitadas.

Bloqueo: El bloqueo con S-GATE es extremadamente vulnerable, ya que las decisiones de bloqueo no se pueden tomar localmente y deben ser emitidas por el dispositivo Guardium. Esta comunicación bidireccional crea una demora inherente que no tiene una solución aceptable. El bloqueo puede operar en dos modos, cada uno con una limitación importante. Un modo de bloqueo es «Desconectado» o asíncrono, que permite que la actividad maliciosa se ejecute en la base de datos. En este modo, una sesión se finalizará de forma asíncrona (posteriormente) si se detecta que es maliciosa. Un segundo modo de bloqueo es «Conectado» o síncrono, que introduce una latencia significativa. En este modo, el agente espera a que el servidor Guardium emita una decisión de bloqueo antes de transmitir cada paquete.

Puntuación: La puntuación de Guardium se vio afectada por:

- Se trata de un proveedor pequeño y especializado, no de un gigante como IBM.

- La solución no es adecuada para DBaaS (que no se analiza en esta reseña). La solución aborda DBaaS mediante el Control de Actividad de Aplicaciones (AAC) y algunas soluciones proxy recientes.

Oracle AVDF

Oracle Audit Vault y Database Firewall (AVDF) es un paquete que combina un producto de gama alta llamado Database Firewall (que se basa en la captura de paquetes) y un producto de gama baja llamado Oracle Audit Vault (que se basa en la auditoría nativa). Presenta una calidad de datos deficiente y su principal característica es un motor de análisis gramatical de hace 20 años que busca comprender la intención de una consulta. El paquete pretende compensar las limitaciones extremas de cada solución, pero AVDF no tiene presencia fuera del ecosistema Oracle, e incluso dentro de él, no es un actor relevante.

Captura: La parte de Database Firewall del paquete utiliza la captura de paquetes. Cuenta con un agente de monitorización de host relativamente reciente, fundamental para capturar la actividad local. La actividad cifrada de las bases de datos Oracle se puede monitorizar si se comparten las claves de cifrado con la base de datos. En modo proxy (necesario para el bloqueo), esta solución es extremadamente parcial y fácil de eludir.

La parte de Audit Vault del paquete se basa completamente en la auditoría nativa. Es una solución de gama baja con un precio elevado. Su única razón para formar parte del paquete es compensar las limitaciones de visibilidad del firewall de base de datos, ya que la auditoría nativa ofrece visibilidad de la actividad local e interna. Sin embargo, la limitada capacidad de captura de la auditoría nativa y la falta de funciones avanzadas que ofrece el firewall de base de datos debilitan esta parte del paquete.

Almacenamiento: El almacenamiento se basa en una plataforma de base de datos estándar con importantes requisitos de almacenamiento.

Anomalías: El firewall de base de datos incorpora un motor único de clasificación de gramática SQL. Al proporcionarle ejemplos de SQL «buenos» e «incorrectos», este motor aprende a diferenciarlos y, con el tiempo, el número de falsos positivos disminuye drásticamente. Sin embargo, no se mide el número de falsos negativos (SQL «incorrectos» no detectados), ya que es probable que aumenten a medida que disminuyen los falsos positivos.

Análisis forense: Las capacidades forenses se limitan a los datos almacenados en el repositorio tradicional y, por lo tanto, son bastante limitadas.

Bloqueo: El bloqueo solo funciona en modo proxy y se limita a las consultas SQL que pasan por el proxy. Solo puede detectar y bloquear la actividad basada en la red (no la actividad local) y la actividad no ha eludido el proxy.

Puntuación: La puntuación de Oracle AVDF se vio afectada por:

- Se trata de un proveedor pequeño y especializado, no de un gigante como IBM.

- La solución no es adecuada para DBaaS (que no se analiza en esta reseña). La solución aborda DBaaS mediante el Control de Actividad de Aplicaciones (AAC) y algunas soluciones proxy recientes.

Trellix (anteriormente McAfee)

Trellix Database Security se basa en el análisis de memoria. Esta tecnología es única en el sector, y con razón. La solución ofrece una tecnología de captura muy limitada y carece de innovaciones.

Captura: El mecanismo de captura se basa en el análisis de memoria. Esta tecnología es ideal para la monitorización del rendimiento, donde las consultas SQL de larga duración son la principal preocupación. Sin embargo, escanear la memoria en un bucle puede fácilmente pasar por alto las consultas SQL cortas que se producen entre muestras. En seguridad, las consultas SQL cortas pueden ser catastróficas, mientras que las de larga duración rara vez representan un problema. Además, en Oracle, las DDL no aparecen en la SGA (memoria compartida), y la solución recurre a disparadores para capturarlas. Es una de las pocas tecnologías que captura la actividad interna de la base de datos y no se ve afectada por el cifrado. Sin embargo, no es adecuada para la seguridad.

Almacenamiento: El almacenamiento utiliza SQL Server y su escalabilidad es deficiente. No existe un perfil de comportamiento, ni en tiempo real ni bajo demanda.

Anomalías: No hay detección de anomalías. La solución solo ofrece filtros tradicionales y alertas de umbral.

Análisis forense: Las capacidades forenses se limitan a los datos almacenados en el repositorio tradicional y, por lo tanto, son extremadamente limitadas.

Bloqueo: El bloqueo se logra finalizando la sesión, pero se realiza de forma asíncrona. Con consultas SQL cortas, incluso si se capturan, el bloqueo puede ocurrir después de que la consulta SQL termine de ejecutarse. La solución también ofrece parcheo virtual, que también está limitado por su capacidad de bloqueo.

Puntuación: La puntuación de Trellix se vio afectada por:

- Se trata de un proveedor pequeño y especializado, no de un gigante como IBM.

- La solución no es adecuada para DBaaS (que no se analiza en esta reseña). La solución aborda DBaaS mediante el Control de Actividad de Aplicaciones (AAC) y algunas soluciones proxy recientes.

WareValley

WareValley Chakra Max es popular en Corea del Sur y algunas otras partes del sudeste asiático, donde se valora principalmente por sus informes de cumplimiento localizados (por ejemplo, PIPA en Corea). Se utiliza con frecuencia como puerta de enlace de seguridad a la base de datos (Control de Acceso a la Base de Datos) más que como sistema DAM.

Captura: El mecanismo de captura se basa en la captura de paquetes y puede operar en tres modos: proxy (puerta de enlace), analizador de paquetes y agente local (captura de software). La actividad cifrada puede ser visible dependiendo del uso de un cliente propietario (cliente Chakra) y otros factores (como la clave de cifrado). La actividad interna de la base de datos nunca es visible. La actividad local solo es visible con el agente local, pero el modo de puerta de enlace es el más popular, lo que hace que la solución sea parcial.

Almacenamiento: El almacenamiento se basa en la base de datos propietaria PetaSQL, que tiene importantes requisitos de almacenamiento. No dispone de perfiles de comportamiento, ni en tiempo real ni bajo demanda.

Anomalías: No hay detección de anomalías. Chakra Max solo ofrece filtros tradicionales y alertas de umbral.

Análisis forense: Las capacidades forenses se limitan a los datos almacenados en el repositorio tradicional y, por lo tanto, son bastante limitadas.

Bloqueo: El bloqueo suele funcionar en modo proxy (puerta de enlace). Sin embargo, el modo proxy no puede ver ni bloquear la actividad local ni la que la elude. La cobertura limitada hace que el bloqueo sea extremadamente débil e inadecuado para el uso principal de este producto (Control de acceso a bases de datos).

Puntuación: La puntuación de WareValley se vio afectada por:

- Se trata de un proveedor pequeño y especializado, no de un gigante como IBM.

- La solución no es adecuada para DBaaS (que no se analiza en esta reseña). La solución aborda DBaaS mediante el Control de Actividad de Aplicaciones (AAC) y algunas soluciones proxy recientes.

Varonis

El control de actividad de la base de datos de Varonis funciona principalmente como un proxy de aplicación. Esta es su fortaleza y su debilidad. Está diseñado principalmente para auditar la actividad SQL en aplicaciones en la nube y no es adecuado para entornos locales.

Captura: El mecanismo de captura se basa en recolectores distribuidos que funcionan como sidecars o proxies. Como proxy distribuido que opera dentro o cerca del servidor de la aplicación, su fortaleza reside en proporcionar una monitorización distribuida y de alto rendimiento del acceso a la base de datos de la aplicación. Sin embargo, su debilidad es la falta de visibilidad de la actividad de la base de datos local o interna. Al ser un proxy de aplicación, requiere una configuración de red compleja para evitar su elusión. Todo esto hace que la captura sea extremadamente limitada y, en la mayoría de los casos, una auditoría opcional.

Almacenamiento: La solución funciona como SaaS, lo que significa que el almacenamiento lo proporciona una nube gestionada por Varonis. Para bien o para mal, muchos de los parámetros de retención se gestionan automáticamente por la solución. Todo apunta a la automatización, tanto para el registro exacto de la actividad SQL como para el análisis del comportamiento.

Anomalías: La solución recopila diversos perfiles de actividad, los evalúa y detecta anomalías. No existe una lista exacta de las anomalías que puede detectar ni detalles sobre los datos de comportamiento que recopila. Si bien los detalles son imprecisos, la solución parece alinearse con las principales preocupaciones de los clientes.

Análisis forense: Al igual que con las anomalías, la información exacta a la que se puede acceder es algo imprecisa, ya que se consulta principalmente mediante IA a través de lenguaje natural.

Bloqueo: Como todo en la solución, estas decisiones son en su mayoría automáticas. Extrapolan reglas de bloqueo a partir de los datos de comportamiento y las implementan en sus proxies.

Puntuación: Una de las pocas soluciones con un sólido análisis forense y de anomalías. Puede que le guste o no la naturaleza automática de las cosas y la falta de controles manuales, pero no lo incluimos en la puntuación. La puntuación de Varonis se vio afectada por su tecnología basada únicamente en proxies.

- Se trata de un proveedor pequeño y especializado, no de un gigante como IBM.

- La solución no es adecuada para DBaaS (que no se analiza en esta reseña). La solución aborda DBaaS mediante el Control de Actividad de Aplicaciones (AAC) y algunas soluciones proxy recientes.

Satori

Solución de captura de proxy de la plataforma de seguridad de datos Satori. Si bien ofrece monitorización de actividad, su enfoque principal es el bloqueo basado en solicitudes y aprobaciones de permisos. Además, aunque admite la monitorización local, está orientada principalmente a la nube. El hecho de que la nube sea el objetivo principal se ajusta a su naturaleza de proxy, ya que la seguridad basada únicamente en proxy no es adecuada para entornos locales.

Captura: El mecanismo de captura se basa en un proxy. Una redirección DNS u otra redirección envía el tráfico de la base de datos al proxy, que a su vez lo envía a la base de datos. La actividad local e interna de la base de datos nunca es visible, y la solución requiere una configuración de red compleja para evitar que la actividad remota la eluda.

Almacenamiento: La solución está diseñada principalmente para ejecutarse en la nube (con almacenamiento de AWS, Azure o Google). Sin embargo, puede ejecutarse localmente con un entorno similar a la nube. No dispone de perfiles de comportamiento, ni en tiempo real ni bajo demanda.

Anomalías: No dispone de detección de anomalías. La solución solo ofrece filtros tradicionales y alertas de umbral.

Análisis forense: La solución ofrece capacidades forenses extremadamente limitadas, ya que se espera que estas formen parte de otra solución. Generalmente, se espera que la solución se integre con un SIEM o soluciones de terceros similares, que no están diseñadas específicamente para bases de datos.

Bloqueo: La solución puede bloquear la actividad a través del proxy, pero no detecta nada más. La cobertura limitada hace que el bloqueo sea extremadamente débil.

Puntuación: La puntuación de Satori se vio afectada por:

- Se trata de un proveedor pequeño y especializado, no de un gigante como IBM.

- La solución no es adecuada para DBaaS (que no se analiza en esta reseña). La solución aborda DBaaS mediante el Control de Actividad de Aplicaciones (AAC) y algunas soluciones proxy recientes.

DataSunrise

DataSunrise Activity Monitoring y Database Firewall son soluciones complementarias de captura de paquetes basadas en red. Estas soluciones, que operan exclusivamente en red, suelen estar dirigidas a nubes DBaaS, ya que resultan ineficaces cuando un administrador de bases de datos (DBA) puede acceder al servidor.

Captura: El mecanismo de captura se basa en la captura de paquetes en red. Incluye una opción de analizador de paquetes, pero generalmente se implementa como proxy. Existe un modo agente reciente, pero su compatibilidad con plataformas es muy limitada. La actividad cifrada puede ser visible en los modos proxy y agente, dependiendo de la plataforma de base de datos y las claves de cifrado. La actividad interna de la base de datos nunca es visible.

Almacenamiento: El registro de actividad de DataSunrise requiere una configuración personalizada. Puede escribir en diversas bases de datos externas, pero no ofrece funciones adicionales más allá del registro. Por ejemplo, se sugiere implementar alertas mediante disparadores de base de datos creados manualmente. Se recomienda registrar y procesar la actividad utilizando soluciones externas de terceros, como un SIEM. No existe un perfil de comportamiento, ni en tiempo real ni bajo demanda.

Anomalías: La única automatización disponible es un proceso de aprendizaje que creó una lista blanca SQL para el bloqueo. Sin embargo, no existe una detección de anomalías real.

Análisis forense: Sus capacidades son extremadamente limitadas, ya que se espera que formen parte de otras soluciones. Incluso en el caso de soluciones de terceros, estas nunca se diseñan para la monitorización de la actividad de la base de datos.

Bloqueo: El bloqueo solo funciona en modo proxy, pero no puede detectar ni bloquear la actividad local ni la que elude el proxy. La cobertura limitada hace que el bloqueo sea extremadamente débil.

Puntuación: La puntuación de DataSunrise se vio afectada por:

- Se trata de un proveedor pequeño y especializado, no de un gigante como IBM.

- La solución no es adecuada para DBaaS (que no se analiza en esta reseña). La solución aborda DBaaS mediante el Control de Actividad de Aplicaciones (AAC) y algunas soluciones proxy recientes.

¿Qué Es Lo Mejor Para Ti?

Las soluciones disponibles en el mercado apuntan en diversas direcciones, y es importante determinar qué esperas obtener.

Administradores: Si los administradores de bases de datos (DBA) representan una amenaza potencial, necesitas una solución que, como mínimo, pueda capturar la actividad local. Idealmente, dicha solución también debería capturar la actividad interna de la base de datos, ya que los DBA tienen la suficiente experiencia como para eludir una solución de captura de paquetes que no acceda al interior del motor de la base de datos. Entre las principales opciones se encuentran Blue Core Research, Imperva e IBM Guardium, aunque solo Blue Core Research puede acceder a la actividad dentro del motor de la base de datos.

Aplicaciones: Si las aplicaciones son un vector de ataque, la mayoría de las soluciones de captura avanzadas pueden observar su actividad, pero pocas pueden aprovecharla para detectar ataques. Una solución que pueda dirigirse a la actividad de las aplicaciones requiere un motor de análisis de anomalías capaz de examinar miles de millones de consultas SQL para encontrar las maliciosas. Consulte la columna Almacenamiento de comportamiento en la tabla «Calidad de datos» y la columna Anomalías en la calificación general. Entre las principales opciones se encuentran Blue Core Research y Varonis. Otra posibilidad es Imperva, aunque no es de primera categoría.

Usuarios finales: Para comprender mejor la actividad de los usuarios finales, consulte el Control de actividad de aplicaciones (AAC). Estas soluciones ofrecen visibilidad de la actividad de las aplicaciones, desde una solicitud GET a una URL hasta una llamada SQL JDBC y todo lo demás. Si bien algunas soluciones, como Varonis, integran esta funcionalidad en su monitorización de SQL, el control de los usuarios finales pertenece al dominio de la aplicación, no al de la base de datos.

Bloqueo: Si desea bloquear la actividad, es fundamental considerar a quién se dirige el bloqueo. Es mejor bloquear a los administradores de bases de datos (DBA) con Blue Core Research, ya que estos no pueden eludir Core Audit. Sin embargo, para bloquear los ataques a las aplicaciones, Varonis es más eficaz, puesto que esa es su especialidad.

Nube: La seguridad en la nube se divide en dos submercados: IaaS y DBaaS. Al analizarlos, es fundamental aceptar que cuanto mayor sea el control que se ceda al externalizar a la nube, menor será el control de seguridad que se pueda esperar. En IaaS se conserva un control suficiente, y las amenazas y soluciones de seguridad son similares a las de los entornos locales. Sin embargo, en DBaaS no se puede controlar el servidor de la base de datos ni contar con una seguridad tan estricta. Por lo tanto, es necesario abandonar la seguridad del servidor y depender únicamente de soluciones basadas en red y proxy. Estas soluciones obtuvieron bajas puntuaciones en este análisis, ya que no cubren el servidor de la base de datos, pero son las más adecuadas para entornos DBaaS.

El Camino a Seguir

El mercado de control de la actividad de bases de datos se encuentra en una encrucijada. Durante años, las organizaciones aceptaron una seguridad de «nivel de cumplimiento». Productos que proporcionan informes suficientes para superar una auditoría, pero que carecen de la visibilidad y el control necesarios para detener una brecha de seguridad moderna. El coste de una brecha de datos hace que la captura parcial y la falta de control de las aplicaciones sean un riesgo inaceptable.

Si su objetivo es proteger una base de datos como servicio (DBaaS) nativa de la nube, las soluciones de control de actividad de aplicaciones (AAC) o basadas en proxy serían ideales. Sin embargo, para las organizaciones que protegen datos críticos en infraestructuras autogestionadas, la captura completa, el análisis de anomalías y las potentes herramientas forenses ya no son opcionales.