Lo que ocurrió

Como hemos visto, un error en una actualización de CrowdStrike causó estragos en todo el mundo. Aproximadamente 8 millones de ordenadores con Windows se bloquearon en muchas empresas, desde aerolíneas a noticieros y hospitales. Los usuarios desesperados acudieron a los foros, algunas organizaciones enteras se paralizaron y algunos problemas persistieron durante uno o más días.

Aunque CrowdStrike pudo solucionar el problema rápidamente, la recuperación llevó mucho tiempo. Este incidente pone de manifiesto la fragilidad y los riesgos que entraña la seguridad basada en endpoints. Se derivan de un problema simple: tenemos muchos ordenadores de sobremesa y portátiles repartidos por todo el mundo, y se necesita mucho tiempo y esfuerzo para llegar a cada uno de ellos. Incluso con la gestión centralizada remota, alguien debe llegar físicamente a los sistemas que no arrancan.

Seguridad de endpoints: ventajas e inconvenientes

La seguridad de endpoints forma parte de la seguridad perimetral y, junto con los cortafuegos, la seguridad del correo electrónico, la seguridad física, etc., intenta mantener a los hackers fuera de la red corporativa. Aunque proteger todos los dispositivos de la red parece una estrategia sólida, no está exenta de serios inconvenientes.

Manejabilidad

Proteger un gran número de dispositivos puede ser una tarea compleja y laboriosa. Cada dispositivo varía en muchos aspectos, como el hardware, el sistema operativo, el software instalado y el uso. Hay que realizar muchas tareas en cada dispositivo de forma individual, como actualizaciones, configuración, parches, rendimiento y estabilidad, supervisión de la seguridad, resolución de problemas y mucho más. La gestión centralizada y remota ayuda mucho, pero los dispositivos se desincronizan a menudo. Y como demostró el incidente de CrowdStrike, los problemas pueden ser difíciles de resolver y llevar mucho tiempo, con repercusiones catastróficas para la empresa.

Costo

La seguridad de los endpoints puede resultar cara a medida que crecen la organización y el número de dispositivos en ella. Los costos de licencia por dispositivo pueden ser elevados, pero los recursos necesarios para gestionarla y mantenerla adecuadamente son significativos.

Eficacia

La seguridad de los endpoints no siempre es eficaz a la hora de proteger contra los ataques. Algunos ejemplos obvios son la amenaza interna que representa el 20% de las filtraciones de datos, los dispositivos inseguros en la red (inicios de sesión VPN, dispositivos conectados físicamente, sistemas operativos no compatibles, etc.) o los ataques que no comprometen un endpoint (como XSS). Sin embargo, los ciberdelincuentes son cada vez más sofisticados y descubren medios para penetrar incluso en dispositivos protegidos.

Soluciones alternativas

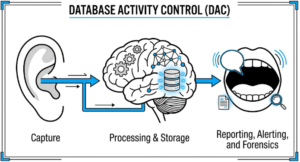

Aunque la seguridad perimetral en todos sus componentes es valiosa para reducir el número de ataques, no puede detenerlos todos. Un enfoque más sencillo consiste en centrar nuestros esfuerzos en unos pocos servidores clave en lugar de en el interminable mar de endpoints vulnerables. La gestión del rendimiento lleva décadas utilizando este paradigma, y la tendencia equivalente en seguridad es el paso de la seguridad perimetral a la seguridad centrada en los datos.

Ahí es donde entra en juego nuestra tecnología. Al centrarnos en la seguridad de bases de datos y aplicaciones, ofrecemos una seguridad más eficaz que es más fácil de gestionar y mantener. Aunque la seguridad centrada en los datos no está exenta de dificultades, ofrece una protección más sólida a un coste menor y con una mejor capacidad de gestión.

El incidente de CrowdStrike demuestra que la seguridad de endpoints conlleva riesgos inherentes. La seguridad centrada en los datos ofrece una buena alternativa, permitiéndole centrar sus recursos en lo que realmente importa: proteger sus datos críticos.

¿Estás listo para el cambio?

Si está buscando una forma más segura y eficiente de proteger sus datos, póngase en contacto con nosotros hoy mismo para obtener más información sobre cómo podemos ayudarlo a implementar una solución de seguridad centrada en los datos que satisfaga las necesidades de su empresa.