Categoría: Article

-

Preguntas frecuentes sobre el enmascaramiento de datos

¿Has pensado cómo proteger los datos confidenciales? El enmascaramiento estático de datos es una forma sencilla, fácil y eficaz de evitar una filtración. Presentamos a continuación las respuestas a las preguntas más habituales: 1. ¿Por qué enmascarar? Porque no podemos proteger los datos fuera de Producción: Imagine que copia los datos de un cliente para…

-

Visibilidad de las bases de datos: lo que todo el mundo echa en falta

Las encuestas se realizaron en diferentes grupos de LinkedIn tanto en inglés como en español y preguntaban «¿Tienes visibilidad de lo que ocurre dentro de tu base de datos?». Casi todos los encuestados ingleses afirmaron tener una visibilidad parcial (40%) o no tener la visibilidad que necesitan (53%). En la encuesta en español, hubo más…

-

Análisis de Anomalías

El motor de análisis de anomalías crea dinámicamente perfiles de comportamiento basados en el repositorio de seguridad para comparar el presente con el pasado. Al contrastar la actividad actual con la histórica, es fácil destacar los cambios de comportamiento que son indicativos de problemas de seguridad. Esto le permite romper la idea preconcebida de que…

-

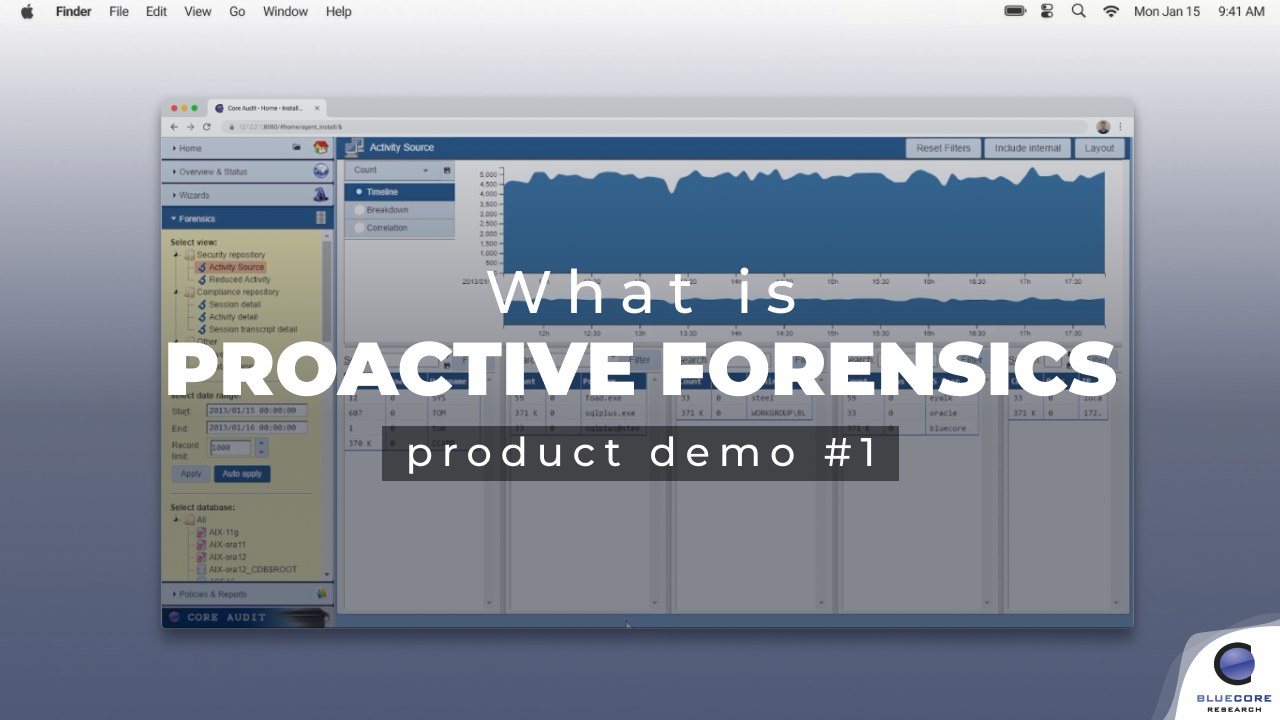

Investigación Forense Proactiva

Uno de los mitos populares sobre la seguridad es que se puede obtener de una caja. Basta con instalar algo y ¡voilá! Estás mágicamente protegido. Pero en realidad eso nunca funciona así. Independientemente de lo que intentes proteger, tu primer paso debe ser siempre comprender la actividad. Debes saber cómo se utiliza el sistema, quién…

-

TOP 5 Prioridades – Ciberseguridad 2024

Introducción Al considerar las prioridades para el 2024, deben identificarse las brechas críticas entre lo que ya se está realizando y dónde debería estar. Para ayudar a lograrlo rápidamente, creamos una lista de las principales prioridades a abordar. Una reciente encuesta mostró que aproximadamente la mitad del personal de seguridad incluye entre sus prioridades la…

-

OpEx Vs. CapEx

OpEx Vs. CapEx Una encuesta reciente mostró que más del 50% de las empresas tienen un presupuesto que es principalmente OpEx (el resto se dividió entre CapEx, Mix y Otros). En LATAM, casi el 80% de las empresas tienen un presupuesto que es mayoritariamente OpEx. En OpEx las empresas alquilan soluciones y servicios, por lo…

-

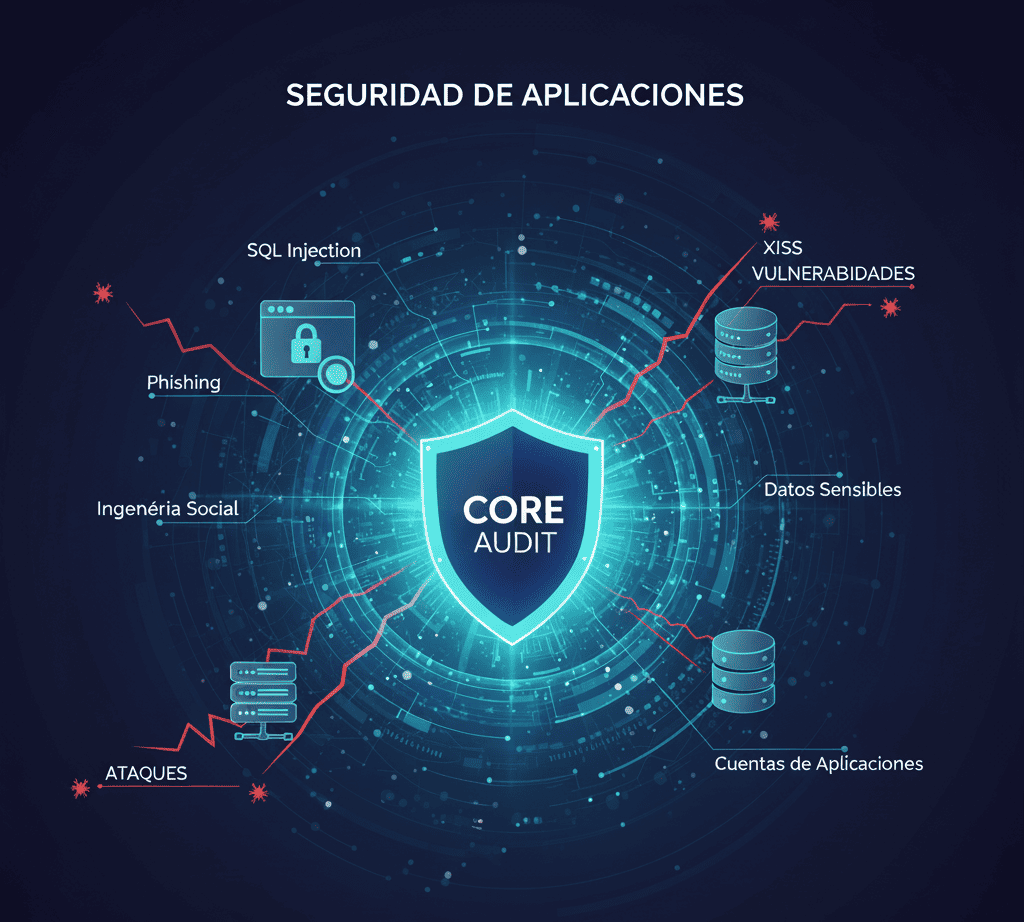

Tecnologías Anti-Breach: Aplicaciones

Las aplicaciones tienen una gran superficie de ataque debido a la contribución de muchos factores: También existen muchas causas para las vulnerabilidades, formas de acceder a las cuentas, etc. El problema con una superficie de ataque tan grande es que no sabes por dónde empezar y parece imposible cubrirlo todo. Pero eso es sólo porque…

-

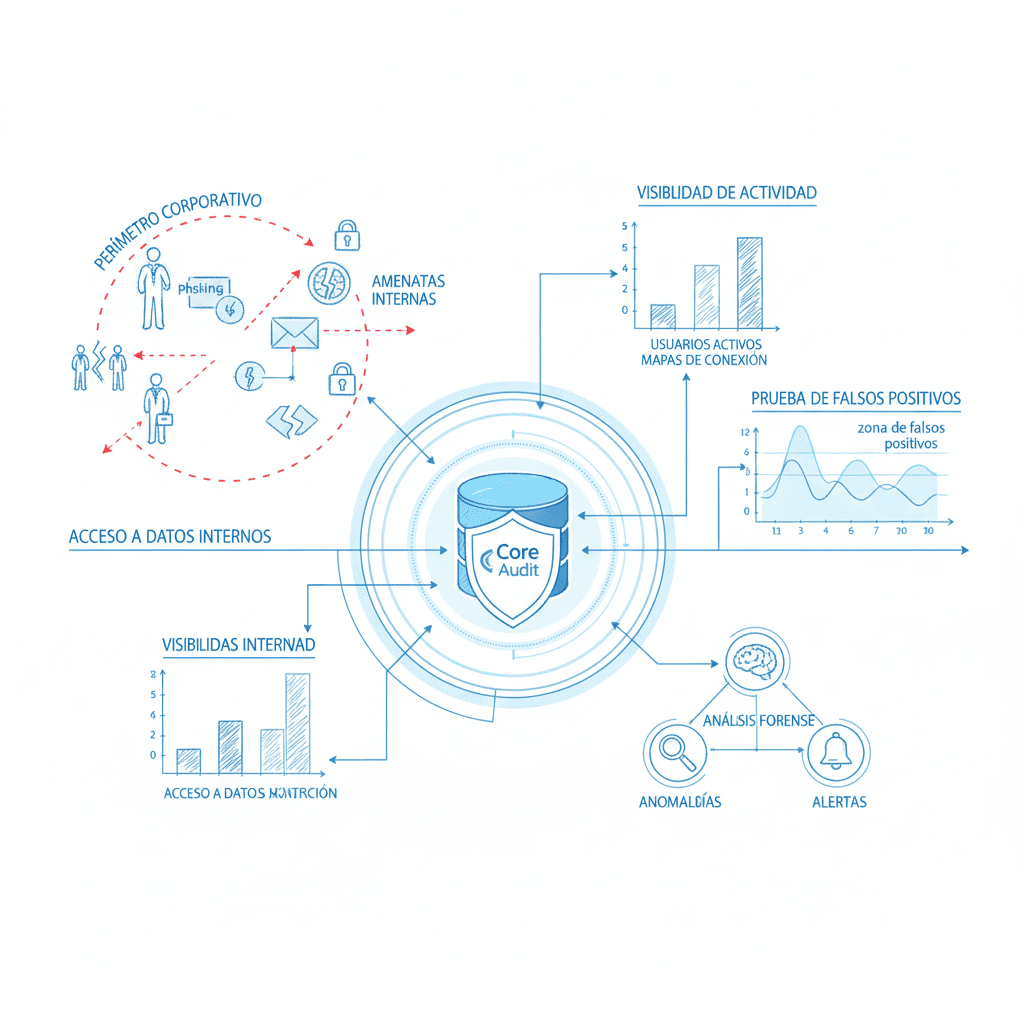

Tecnologías Anti-Breach: Bases de Datos

Es posible traspasar el perímetro corporativo. Los correos electrónicos de phishing y las amenazas internas son responsables de casi todas las filtraciones de datos. Sabemos que ambas cosas pueden ocurrir en nuestras organizaciones. Entonces, de una forma u otra, es probable que alguien dentro de nuestro perímetro esté intentando robar nuestros datos. Pero ¿cómo podemos…

-

Tecnologías Anti-breach – Enmascaramiento de datos

Muchas compañías copian datos sensibles de las bases de datos de producción para realizar pruebas y desarrollar. Mientras el entorno de producción está cuidadosamente controlado y protegido, el entorno de no-producción está lejos de serlo. Tanto la base de datos como las aplicaciones que no están en producción están apenas protegidas. Riesgos Hay tres riesgos…

-

Seguridad a Medida

Muchas organizaciones diseñan sus estrategias de ciberseguridad y deciden qué soluciones comprar en función de las tendencias y mejores prácticas de la industria. El resultado suele ser desequilibrado e inapropiado para el perfil de riesgo y las necesidades de seguridad de la organización. Las implementaciones de mejores prácticas suelen ser de talla única y no…